前置き

こちらの日経の記事によれば、SSL証明書にLet’s Encryptを使っているサイトはほぼ詐欺だだそうです。

記事公開直後はもっと断定的な表現でしたが、指摘を受けて修正したようです。それでも、Let’s Encryptなら怪しいという表現には変りないですけど。

大企業でLet’s Encryptを使っているのは少数でしょうが、個人サイトなら逆に多くがLet’s Encryptじゃないでしょうか?無料で使えますからね。このサイトもそうです。詐欺サイトの多くもLet’s Encryptを使っていることは否定しませんけど、「Let’s Encryptのサイトはほとんど全部怪しい」みたいな表現はどうかなぁと思います。

前置きはこれくらいにして本題に入ります。

ESETを使っていると証明書の発行者が確認できない

Webブラウザのアドレスバー/オムニバーの鍵マークをクリックするとSSL証明書の情報を見ることができます。

これはよく知られていると思います。先の日経の記事でもそうやって確認することが記されています。

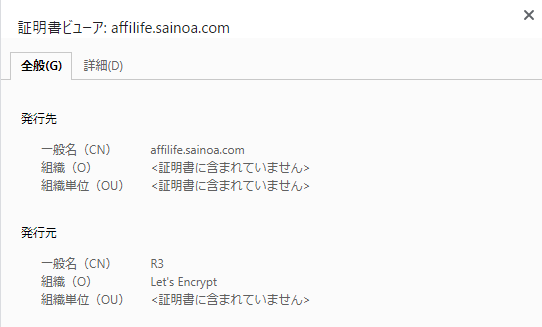

ところが、セキュリティツールにESETを使っていると正しい証明書が表示されません。ESETが乗っ取ってしまっており、ESETの証明書が表示さます。

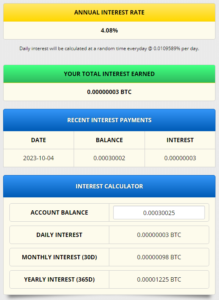

例えば、下はChromeの場合。発行元がESETになっています。

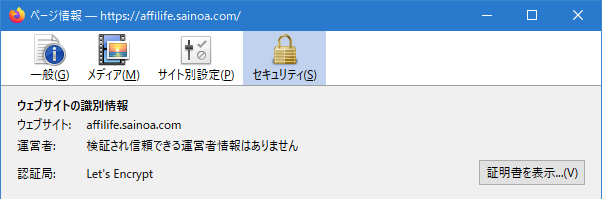

Firefoxだと認証局がESETと表示されます。

詳しいことは知りませんが、おそらく通信を横取りしてセキュリティチェックを行っていおり。そのために証明書を「偽造」する必要があるのでしょう(言い方はよくないですが、イメージとして)。

これでセキュリティは高まっているのだと思いますが、一方、本当の証明書を見ることができません。

本当の証明書を見るには?

ESETにこれに関するチェックをやめさせれば証明書の書き換えは起きず、元の証明書がそのまま使われます。以下、その設定変更方法です。

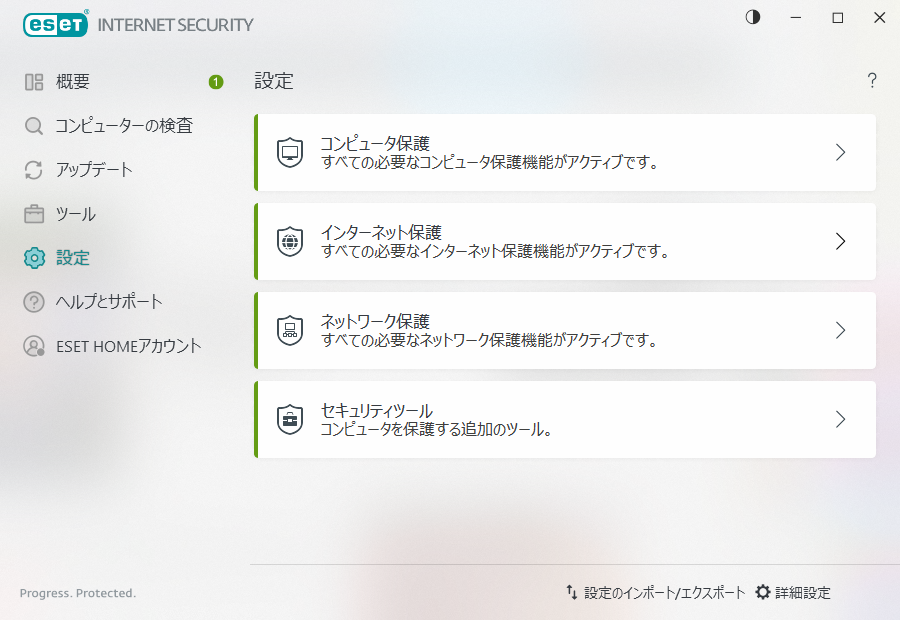

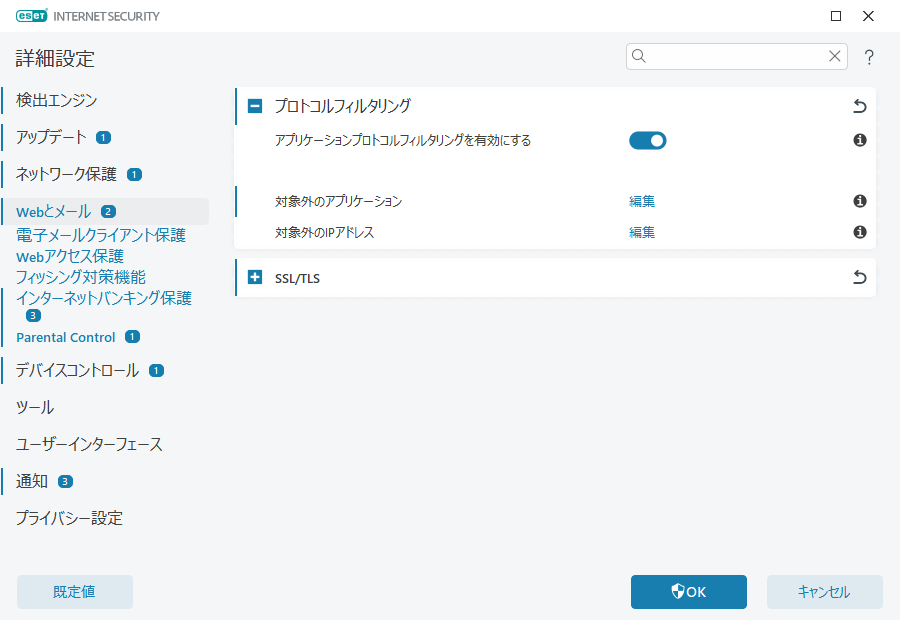

まず、ESETの画面で「設定」を開きます。

右下にある「詳細設定」をクリックします。

次の画面でサイドバーの「Webとメール」を開きます。

「SSL/TSL」を開きます。

「SSL/TLSプロトコルフィルタリングを有効にする」のスイッチをオフにします。

最後に下の「OK」をクリックします。以上です。

これでWebサイトを開き直してSSL証明書を見に行くと元の証明書が見られます。

ChromeもFirefoxもLet’s Encryptと表示されました。

この設定を行うとESETがせっかく用意しているチェック機構を無効にしてしまうことになります。

とはいえ、証明書のチェックはWebブラウザが行いますし、通信自体のチェックはESETが行います。この設定を無効にした場合のリスクはよくわかりません。ESETを信じるなら、証明書をチェックしたら設定は元に戻しておくのがいいだろうと思います。